FireWall

Contents

iptables

Това е firewall,който може да се използва за управление филтрирането на пакети, NAT и QoS.

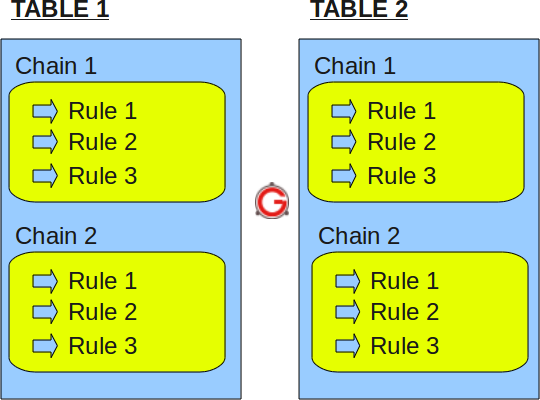

iptables има следната структура:

iptables -> Tables -> Chains -> Rules.

Всяко правило е част от някаква поредица правила, наричана chain.

Всяка поредица е част от таблица. Всички таблици съставят iptables.

Вградени таблици в iptables

Filter table

Това е таблицата по подразбиране. Тя има следните вградени вериги:

INPUT chain – За входящия трафик.

OUTPUT chain – За изходящия трафик генериран на локалната машина.

FORWARD chain – За препращания трафик.

Изтриване на всички правила

Преди създаване на група нови правила се препоръчва изтриването на всички налични. За изтриване може да се ползва:

iptables -F

или

iptables --flush

Задаване на политика по подразбиране

По подразбиране целия трафик се приема (ACCEPT). За да отхвърляме (DROP) по подразбиране целия трафик може да изпълним следните команди:

- iptables -P INPUT DROP

- iptables -P FORWARD DROP

- iptables -P OUTPUT DROP

Блокиране на входящ трафик

по конкретен IP адрес

iptables -A INPUT -s x.x.x.x -j DROP

по IP и интерфейс от който влиза трафика

iptables -A INPUT -i eth0 -s "$BLOCK_THIS_IP" -j DROP

по IP, интерфейс и протокол

iptables -A INPUT -i eth0 -p tcp -s "$BLOCK_THIS_IP" -j DROP

по IP, интерфейс, протокол, порт на получателя

iptables -A INPUT -i eth0 -p tcp --dport 80 -j DROP

по IP, интерфейс, протокол, порт на изпращача

iptables -A INPUT -i eth0 -p tcp --sport 80 -j DROP

Позволяване на трафик

Позволяване на ssh трафик от конкретна мрежа: 192.168.100.0/24

iptables -A INPUT -i eth0 -p tcp -s 192.168.100.0/24 --dport 22 -m state --state NEW,ESTABLISHED -j ACCEPT iptables -A OUTPUT -o eth0 -p tcp --sport 22 -m state --state ESTABLISHED -j ACCEPT

iptables -I INPUT -p icmp -m hashlimit --hashlimit-name icmp --hashlimit-mode srcip --hashlimit 3/second --hashlimit-burst 5 -j ACCEPT

какво е iptable http://www.thegeekstuff.com/2011/01/iptables-fundamentals/

основни атрибути на iptable - http://www.thegeekstuff.com/2011/02/iptables-add-rule/ , http://www.thegeekstuff.com/2011/03/iptables-inbound-and-outbound-rules/

25 примера - http://www.thegeekstuff.com/2011/06/iptables-rules-examples/